اخر تحديث في مايو 27, 2023 بواسطة حمدي بانجار

مجموعة ادوات الاختراق اللاسلكية – تعرف على 6 ادوات تساعد على اختراق الشبكات

ما هو هذا المورد؟

القرصنة على شبكة WiFi (اللاسلكي) هي الغضب.

لأسباب معروفة على نطاق واسع لعلماء النفس ، يبدو أن WiFi Hacking هو “المحتوى المتعلق بالقرصنة” الأكثر شعبية على YouTube.

تتمتع بعض مقاطع الفيديو التي تستخدم تقنية اختراق الشبكات على YouTube بملايين المشاهدات. ربما يكون Hacking WiFi شائعًا للغاية ، لأنه يعني :

أولاً : إذا تمكنت من السيطرة على الهجمات ، فستتمكن من تأمين خدمة WiFi مجانية لا نهاية لها .

لكن ، ثانياً ، إنها شيء يستدعي “rite of passage” لأي من المبتدئين الذين يريدون – أن يكون هاكر أو محترف الأمن السيبراني.

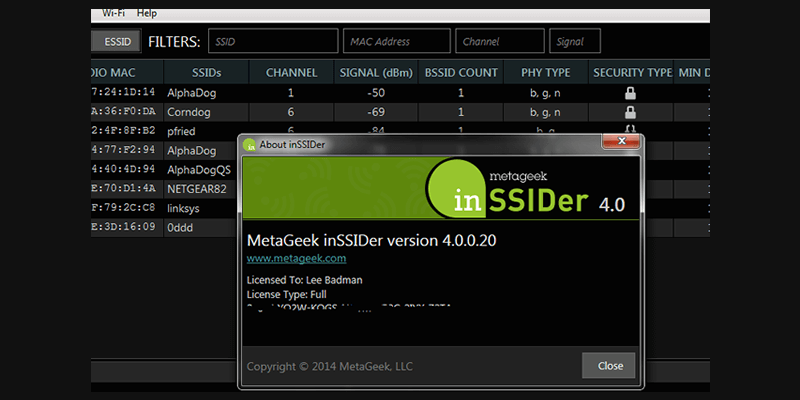

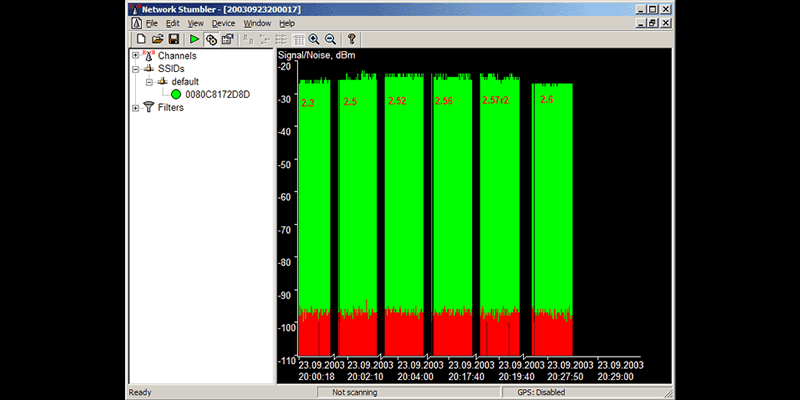

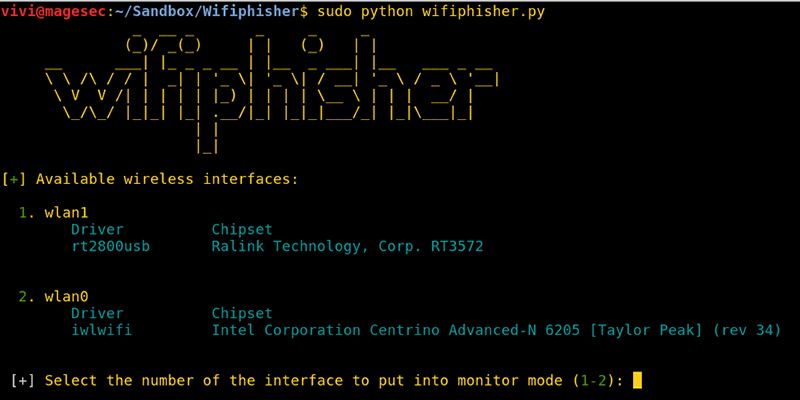

وغني عن القول ، أن Hack WiFi يعد إنجازًا (إذا تم تكوينه بشكل صحيح تمامًا باستخدام WPA2 Enterprise على سبيل المثال) ، والمهارات المطلوبة للدفاع ضد مثل هذه الهجمات مطلوبة بشدة ، ومن أجل إرضاء فضولك فقد تقدمنا وأدرجنا مجموعة من أدوات برمجيات WiFi Hacking التي يبدو أن Interwebs وقعت في حبها!

أنتهى … مجموعة ادوات الاختراق اللاسلكية – تعرف على 6 ادوات تساعد على اختراق الشبكات

مجموعة ادوات الاختراق اللاسلكية – تعرف على 6 ادوات تساعد على اختراق الشبكات

الى هنا نكون وصلنا الى نهاية موضوعنا اليوم مجموعة ادوات الاختراق اللاسلكية – تعرف على 6 ادوات تساعد على اختراق الشبكات

والذي نتمنى ان ينال رضاكم واعجابكم والى اللقاء في موضوع جديد شيق ورائع

وحتى ذلك الحين لاتنسو الاهتمام بصحتكم وحفظكم الله …

اذا اعجبك الموضوع مجموعة ادوات الاختراق اللاسلكية – تعرف على 6 ادوات تساعد على اختراق الشبكات لاتبخل علينا بمشاركتة على مواقع التواصل الاجتماعي ليستفيذ منه الغير,كما نتمنى اشتراككم في قناة الموقع على اليوتيوب بالضغط هنا

وكذلك الاشتراك في مجموعة الفيس بوك بالضغط هنا والتيليقرام بالضغط هنا وكذلك التسجيل بالموقع لتتمكنو من تحميل بعض الملفات الخاصة بالأعضاء كما يمكنكم رفع ملفاتكم مجانا على مركز ملفات حضرموت التقنية بالضغط هنا

ولاتترددو في وضع أي استفسارات للرد عليكم .

دمتم بكل ود والسلام عليكم ورحمة الله وبركاتة … حضرموت التقنية