اخر تحديث في مايو 27, 2023 بواسطة حمدي بانجار

استخدام IPSEC VPN لربط موقعين مع بعض بعيدين بطريقة Ubiquiti Site-to-Site

Site-to-Site IPSEC

يمكن استخدام IPSEC لربط موقعين بعيدين معاً على وسط غير موثوق به مثل الإنترنت.

التنفيذ نفسه عبارة عن مجموعة من البروتوكولات والإعدادات ومعايير التشفير التي يجب أن تتطابق على جانبي النفق (tunnel).

المصطلحات:-

تسمى الأجهزة على جانبي النفق الأقران(Peers). كل من الأقران يستخدم تركيبات من التشفير وبروتوكولات التجزئة لتأمين حركة الترافيك المحددة في المقترحات (Proposal) .

بمجرد أن يتفاوض الأقران على اتصال آمن باستخدام البروتوكولات والمعايير في المقترحات يتم تثبيت “اقترانات الأمان” (SAs). هذه SAs لها عمر محدود قبل انتهاء صلاحيتها ويتم التفاوض على SA الجديدة.

IPSEC Policy vs. Routing

من المهم جدًا ملاحظة أن IPSEC لا يقوم بالتوجيه. يتم إرسال حركة المرور عبر أنفاق IPSEC عندما تطابق عناوين المصدر والوجهة في نهج IPSEC.

يُطلق على حركة الترافيك التي تتطابق مع السياسة اسم “interesting” ويتم إرسالها عبر النفق ، ولا يتم توجيهها مثل حركة ترافيك الشبكة المعتادة. لدى بعض البائعين تطبيقات “IPSEC” الخاصة بهم ، ولكن تلك خاصة بمنصاتهم وخارج نطاق هذه المشاركة.

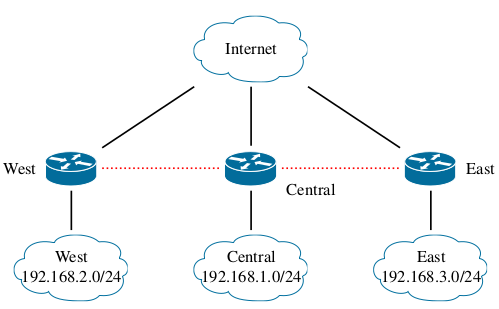

Network Topology

يحتوي سيناريو الشبكة في هذا المنشور على مكتب في West Branch بحاجة إلى الاتصال بالمكتب المركزي.

لا تتضمن هذه المشاركة التكوين الإضافي للمكتب الشرقي المصور في الهيكل أدناه والموضح في دليل IPSEC الموسع.

عناوين الشبكة :

يحتوي المكتب الغربي على شبكة LAN على IP شبكة 192.168.2.0/24 وعنوان WAN هو 172.16.1.2/24. يحتوي المكتب المركزي على شبكة LAN على IP شبكة 192.168.1.0/24 وعنوان WAN هو 172.16.1.1/24.

إن منفذ WAN على جميع أجهزة التوجيه هو eth0 ، ويكون منفذ بوابة LAN هو eth1 تماشياً مع الافتراضات التقليدية لـ Ubiquiti.

ملخص الاعداد :-

سيقوم القسمان من أوامر الاعداد أدناه بتنفيذ الخطوات التالية على كلا الراوترين :

- إنشاء مجموعات عناوين IP للجدار الناري لتسهيل تشغيل جدار الحماية

- السماح بالزيارات بين أقران IPSEC

- إنشاء مجموعات ESP مع التشفير الآمن وبروتوكولات التجزئة

- إنشاء مجموعات IKE

- قم بإنشاء أقران IPSEC تشير إلى جهاز التوجيه المعاكس

- قم بإنشاء مقترحات IPSEC لتعريف حركة المرور “interesting”

- تمكين ميزة استبعاد NAT في جدار الحماية لحركة IPSEC

يمكن نسخ كتلتين من الأوامر إلى أجهزة الراوتر على طاولة العمل بمجرد تكوينهما مع عناوين IP وتكوين افتراضي أساسي.

تكوين جهاز الراوتر المركزي :

الأوامر التالية على جهاز راوتر Office المركزي هي النصف الأول من النفق بين المركزي والغرب:

configure set firewall group address-group IPSEC description ”IPSEC peer addresses” set firewall group address-group IPSEC address 172.16.1.2 set firewall name WAN LOCAL rule 15 description ”IPSEC Peers” set firewall name WAN LOCAL rule 15 action accept set firewall name WAN LOCAL rule 15 source group address-group IPSEC commit set vpn ipsec esp-group central-west proposal 1 encryption aes256 set vpn ipsec esp-group central-west proposal 1 hash sha1 set vpn ipsec esp-group central-west mode tunnel set vpn ipsec esp-group central-west lifetime 1800 set vpn ipsec esp-group central-west pfs dh-group2 set vpn ipsec ike-group central-west key-exchange ikev2 set vpn ipsec ike-group central-west proposal 1 encryption aes256 set vpn ipsec ike-group central-west proposal 1 hash sha1 set vpn ipsec ike-group central-west proposal 1 dh-group 2 commit set vpn ipsec site-to-site peer 172.16.1.2 description ”West office” set vpn ipsec site-to-site peer 172.16.1.2 local-address 172.16.1.1 set vpn ipsec site-to-site peer 172.16.1.2 tunnel 0 esp-group central-west set vpn ipsec site-to-site peer 172.16.1.2 ike-group central-west set vpn ipsec site-to-site peer 172.16.1.2 authentication mode pre-shared-secret set vpn ipsec site-to-site peer 172.16.1.2 authentication pre-shared-secret ”manitowest” set vpn ipsec site-to-site peer 172.16.1.2 tunnel 0 local prefix 192.168.1.0/24 set vpn ipsec site-to-site peer 172.16.1.2 tunnel 0 remote prefix 192.168.2.0/24 commit set vpn ipsec auto-firewall-nat-exclude enable commit save

تكوين راوتر الغربية :

الأوامر التالية على جهاز راوتر Office الغربي هي النصف الثاني من النفق بين المركزي والغرب:

configure set firewall group address-group IPSEC description ”IPSEC peer addresses” set firewall group address-group IPSEC address 172.16.1.1 set firewall name WAN LOCAL rule 15 description ”IPSEC Peers” set firewall name WAN LOCAL rule 15 action accept set firewall name WAN LOCAL rule 15 source group address-group IPSEC commit set vpn ipsec esp-group west-central proposal 1 encryption aes256 set vpn ipsec esp-group west-central proposal 1 hash sha1 set vpn ipsec esp-group west-central mode tunnel set vpn ipsec esp-group west-central lifetime 1800 set vpn ipsec esp-group west-central pfs dh-group2 set vpn ipsec ike-group west-central key-exchange ikev2 set vpn ipsec ike-group west-central proposal 1 encryption aes256 set vpn ipsec ike-group west-central proposal 1 hash sha1 set vpn ipsec ike-group west-central proposal 1 dh-group 2 commit set vpn ipsec site-to-site peer 172.16.1.1 description ”Central office” set vpn ipsec site-to-site peer 172.16.1.1 localaddress 172.16.1.2 set vpn ipsec site-to-site peer 172.16.1.1 tunnel 0 esp-group west-central set vpn ipsec site-to-site peer 172.16.1.1 ike-group west-central set vpn ipsec site-to-site peer 172.16.1.1 authentication mode pre-shared-secret set vpn ipsec sitetosite peer 172.16.1.1 authentication pre-shared-secret ”manitowest” set vpn ipsec site-to-site peer 172.16.1.1 tunnel 0 local prefix 192.168.2.0/24 set vpn ipsec site-to-site peer 172.16.1.1 tunnel 0 remote prefix 192.168.1.0/24 set vpn ipsec auto-firewall-nat-exclude enable commit save

اختبارات

لاختبار نفق IPSEC ، أرسل ICMP Echo (Ping) من جهاز على شبكة LAN إلى جهاز من جهة أخرى. سيؤدي هذا إلى إنشاء حركة الترافيك “interesting” وإجبار أنفاق IPSEC على الخروج. لعرض عدد أنفاق IPSEC قيد الاستخدام حاليًا ، استخدم الأمر التالي:

show vpn ipsec status

للحصول على معلومات أكثر تحديدًا عن SAs الحالية ، استخدم الأمر التالي:

show vpn ipsec sa

أنتهى … استخدام IPSEC VPN لربط موقعين مع بعض بعيدين بطريقة Ubiquiti Site-to-Site

استخدام IPSEC VPN لربط موقعين مع بعض بعيدين بطريقة Ubiquiti Site-to-Site

الى هنا نكون وصلنا الى نهاية موضوعنا اليوم استخدام IPSEC VPN لربط موقعين مع بعض بعيدين بطريقة Ubiquiti Site-to-Site

والذي نتمنى ان ينال رضاكم واعجابكم والى اللقاء في موضوع جديد شيق ورائع وحتى ذلك الحين لاتنسو الاهتمام بصحتكم وحفظكم الله …

اذا اعجبك الموضوع استخدام IPSEC VPN لربط موقعين مع بعض بعيدين بطريقة Ubiquiti Site-to-Site لاتنسى ان تقوم بمشاركتة على مواقع التواصل الاجتماعي ليستفيذ منه الغير,

كما نتمنى اشتراككم في قناة الموقع على اليوتيوب بالضغط هنا وكذلك الاشتراك في مجموعة الفيس بوك بالضغط هنا والتيليقرام بالضغط هنا وكذلك التسجيل بالموقع لتتمكنو من تحميل بعض الملفات الخاصة بالأعضاء

كما يمكنكم رفع ملفاتكم مجانا على مركز ملفات حضرموت التقنية بالضغط هنا ولاتترددو في وضع أي استفسارات للرد عليكم .

دمتم بكل ود والسلام عليكم ورحمة الله وبركاتة… حضرموت التقنية