اخر تحديث في مايو 27, 2023 بواسطة حمدي بانجار

كيفية تحديد موقع Mikrotik http و DNS وإعادة توجيه الهجوم attack

في الآونة الأخيرة ، تعرضت أجهزة التوجيه Mikrotik لهجمات شديدة من قبل مجرمي الإنترنت.

آخر هذه الهجمات هو Mikrotik http و DNS لإعادة توجيه الهجوم.

هذا الهجوم ، أحد الهجمات العديدة على أجهزة توجيه Mikrotik في الآونة الأخيرة ، يعيد توجيه جميع عمليات تجارة http و dns إلى خادم وكيل / نظام أسماء النطاقات عن بعد ، مما يمنح المهاجمين القدرة على تحليل الحزم الواردة من الشبكة.

لقد واجه العديد من المستخدمين هذا الهجوم

وإذا كنت تستخدم جهاز توجيه Mikrotik بعنوان IP عام معين ، فهذه مجرد مسألة وقت قبل تعرض جهازك للخطر

إلا أنك اتخذت تدابير لتأمين جهاز التوجيه الخاص بك.

في هذا المنشور ، سننظر في التغييرات التي تم إجراؤها على جهاز التوجيه الخاص بك بمجرد أن يواجه Mikrotik http وإعادة توجيه هجوم DNS

وكيفية تنظيف جهاز التوجيه الخاص بك ، وأخيراً ، كيفية تأمينه من مزيد من الهجمات.

ما هو Mikrotik http و DNS إعادة توجيه الهجوم اي redirect attack ؟

يعد هجوم إعادة توجيه http و dns الخاص بـ Mikrotik شكلاً جديدًا من أشكال الهجوم على أجهزة توجيه Mikrotik .

والتي تسمح لمجرمي الإنترنت بإعادة توجيه عمليات تجارة http و dns من شبكتك إلى خادم وكيل بعيد باستخدام منفذ udp 53 و tcp 80.

يقوم المهاجمون بتعيين عناوين IP لنظام أسماء النطاقات الخاصة بك لجهاز التوجيه ، وإنشاء قواعد نات الوجهة لإعادة توجيه المتغيرات http و dns.

بمجرد إجراء هذه التغييرات على جهاز توجيه Mikrotik ، يمكن للجناة الجلوس وتحليل الحزم من الشبكات المتأثرة باستخدام أداة تحليل حزم مثل Wireshark.

كيف تعرف أن جهاز التوجيه الخاص بك قد تم اختراقه؟

من العلامات الواضحة على أن جهاز التوجيه الخاص بك قد هوجم هو أن تجربة التصفح من خلال جهاز التوجيه تصبح بطيئة فجأة حتى في حالة انخفاض استخدام عرض النطاق الترددي اي الـ bandwidth .

وذلك لأن خادم المهاجمين لنظام أسماء النطاقات / الخادم الوكيل ، والذي تمت إعادة توجيه عمليات الاتجار به في http و dns ، قد لا يتم تصميمه لمقاومة عدد الحزم من أجهزة توجيه Mikrotik المعرضة للخطر.

كيفية تنظيف جهاز التوجيه الخاص بك :

عندما تواجه مشكلة من هذا القبيل ، ما يتبادر إلى الذهن هو إعادة تعيين جهاز التوجيه.

هذا الخيار لا يحل المشكلة تمامًا نظرًا لأن المهاجمين لديهم ملفات مثبتة على النظام.

لا يتم مسح هذه الملفات حتى عند إعادة ضبط جهاز التوجيه.

في مثل هذه الحالة ، يلزم إجراء تقييم دقيق لما تم إنجازه. بعد ذلك ، يجب على المستخدم وضع تدابير تصحيحية ووقائية يدوية تهدف إلى تأمين جهاز التوجيه.

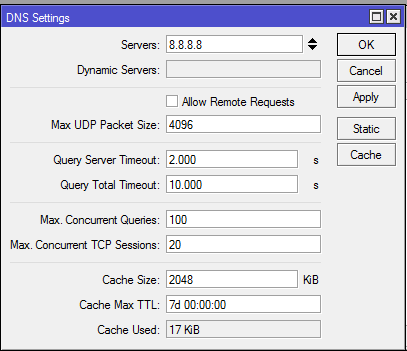

إزالة المارقة خادم DNS عنوان IP

إزالة عنوان DNS المارقة المعينة لجهاز التوجيه.

انقر فوق IP> DNS وقم بإزالة جميع عناوين IP لخادم dns غير المخصصة لك.

قم بإزالة NAT على المنفذ 8080

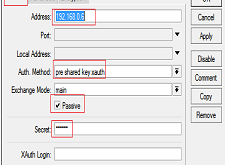

في قاعدة جدار الحماية nat ، يتم عادةً إنشاء قاعدتين لإعادة التوجيه, لإعادة توجيه طلبات http و dns إلى خوادم التحكم عن بُعد.

عادة ما يتم إدخال عناوين IP لهذه الخوادم كخوادم نظام أسماء النطاقات الأساسية والثانوية في قائمة IP> DNS للموجهات المتأثرة. سيقوم المهاجمون بتكوين قاعدتي nat الوجهة لإعادة توجيه عمليات http و dns إلى عناوين IP هذه.

انقر فوقIP>firewall>NAT ، وقم بإزالة هذه القواعد.

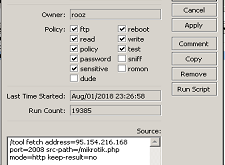

قم بإزالة جميع ملفات النسخ الاحتياطي غير المثبتة من قبلك :

يمكن العثور على ملفات إضافية في قائمة الملفات لجهاز التوجيه المتأثر.

تبقى هذه الملفات في جهاز التوجيه حتى بعد إجراء إعادة تعيين. انقر على الملف وقم بإزالة جميع الملفات التي لم تثبتها.

تأمين جهاز التوجيه الخاص بك من مزيد من الهجمات :

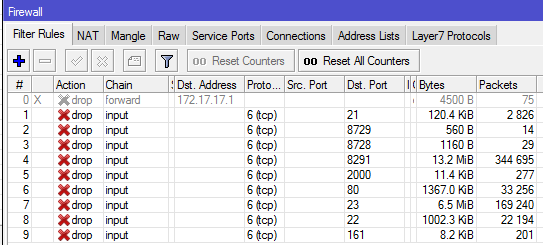

لتأمين جهاز التوجيه الخاص بك ، قم بإنشاء input-chained firewall filter rules التي ستنزل كل الوصول إلى جهاز التوجيه الخاص بك عبر IP العام على المنافذ المحددة. تشمل هذه المنافذ 21 ، 22 ، 23 ، 80 ، 161 ، إلخ. انظر الصورة أدناه.

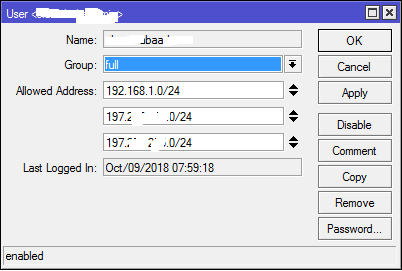

للتأكد من أن عناوين IP المصرح بها فقط يمكنها تسجيل الدخول إلى جهاز التوجيه

قم بإضافة عناوين IP المسموح بها للمستخدمين في القائمة الفرعية للمستخدم. انظر أدناه.

أنتهى … كيفية تحديد موقع Mikrotik http و DNS وإعادة توجيه الهجوم attack

كيفية تحديد موقع Mikrotik http و DNS وإعادة توجيه الهجوم attack

الى هنا نكون وصلنا الى نهاية موضوعنا اليوم كيفية تحديد موقع Mikrotik http و DNS وإعادة توجيه الهجوم attack

والذي نتمنى ان ينال رضاكم واعجابكم والى اللقاء في موضوع جديد شيق ورائع

وحتى ذلك الحين لاتنسو الاهتمام بصحتكم وحفظكم الله …

اذا اعجبك الموضوع كيفية تحديد موقع Mikrotik http و DNS وإعادة توجيه الهجوم attack لاتبخل علينا بمشاركتة على مواقع التواصل الاجتماعي ليستفيذ منه الغير,كما نتمنى اشتراككم في قناة الموقع على اليوتيوب بالضغط هنا

وكذلك الاشتراك في مجموعة الفيس بوك بالضغط هنا والتيليقرام بالضغط هنا وكذلك التسجيل بالموقع لتتمكنو من تحميل بعض الملفات الخاصة بالأعضاء كما يمكنكم رفع ملفاتكم مجانا على مركز ملفات حضرموت التقنية بالضغط هنا

ولاتترددو في وضع أي استفسارات للرد عليكم .

دمتم بكل ود والسلام عليكم ورحمة الله وبركاتة … حضرموت التقنية