اخر تحديث في مايو 27, 2023 بواسطة حمدي بانجار

اعداد شبكات VLAN للميكروتك – طرق تقسيم الشبكات لتعزيز الحماية للمتصلين

مقدمة :

تعتبر شبكات VLAN وتوجيهها واحدة من أكثر المهارات الأساسية التي يمكن أن يتمتع بها مسؤول الشبكة.

مطلوب تقسيم الشبكة باستخدام شبكات VLAN من أجل PCI و HIPAA ومعايير الالتزام الأخرى ، كما أنه يساعد في الحفاظ على قدر من النظام والسلامة في البنى التحتية للشبكات الكبيرة.

من السهل إعداد شبكات VLAN على جهاز التوجيه Mikrotik وتكوين شبكات VLAN ، حتى إذا كان هناك عدد من الخطوات أقل من الحدسية.

التقسيم الذي سنتناولة :

تصميم شبكة محلية ظاهرية

بروتوكولات توصيل VLAN

سينياريو VLAN

إنشاء شبكات محلية ظاهرية على ميكروتيك

معالجة واجهات VLAN

DHCP لشبكات VLAN

تبديل تكوين VLAN

تصميم شبكة محلية ظاهرية :-

الخطوة الأولى في تجزئة الشبكات لا تتم على جهاز router على الإطلاق ، يتم ذلك على whiteboard – اي تحديد كيفية بناء شبكات VLAN الخاصة بك.

إذا كانت الشبكة هي HIPAA أو PCI ، فهذا القرار أسهل . إذا كان تقسيم الشبكة يحدث لسبب آخر ، مثل تفويض الشركة لتحسين الأمن ، فهذا يعني أنه “up in the air” اي على الهواء .

بالنسبة للجزء الأكبر يجب أن يعكس الهيكل التنظيمي مع شبكات VLAN.

عادةً ما يحصل كل قسم على شبكة محلية ظاهرية خاصة به ، لأن كل قسم هو مجموعة منطقية خاصة به ذات وظيفة فريدة ، ولديه على الأرجح احتياجاته الأمنية الخاصة.

وتحصل الخوادم ووحدات التخزين على شبكات VLAN الخاصة بها ، أو (يفضل) أجهزة التحويل الخاصة بها إذا كان ذلك تستوعبة الميزانية.

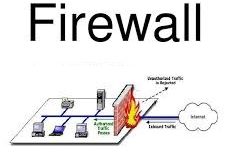

لهذا يجب أن تتمكن من جدار الحماية وأن تراقب حركة المرور لكل قسم ، وأن تمكن مرور زياراتهم عبر واجهات VLAN الافتراضية من استخدام أدوات مثل Torch أو NetFlow.

تحصل شبكات الضيف أو Guest على شبكات VLAN الخاصة بها والتي يتم توصيلها بجدار ناري لمنع الوصول إلى الشبكة الداخلية.

وتحصل الشبكات اللاسلكية على شبكات VLAN الخاصة بها أيضًا ، مع الاحتفاظ بالثرثرة اللاسلكية ، وتحديثات IOS / Android و App وغيرها من الشبكات الأخرى.

بمجرد أن تقرر من الذي يحصل على VLAN الخاصة به ، فقد حان الوقت لإنشائها وتقسيم الشبكة.

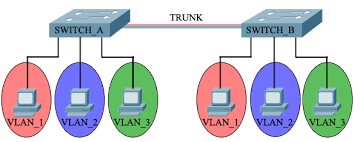

بروتوكولات توصيل VLAN :-

تتعامل أجهزة التوجيه Mikrotik مع شبكات VLAN مثل أي منصة أخرى – يتم استخدام التوصيل 802.1q بين المحولات والموجه ، ويتم وضع العلامات كما تتوقع على Cisco أو Juniper أو Brocade أو الأنظمة الأساسية الأخرى باستخدام معرف VLAN بسيط.

على الرغم من أن Cisco تقدم أساليب تغليف أخرى مثل ISL ، إلا أن Mikrotik يدعم بروتوكول 802.1q القياسي فقط.

وباستخدام 802.1q ، يمكنك تجميع شبكات VLAN من Cisco أو HP أو أي محول آخر إلى جهاز التوجيه Mikrotik ، والسماح لـ Mikrotik بالتعامل مع التوجيه ، الجدار الناري ، عرض النطاق الترددي ، إلخ.

سيناريو VLAN :

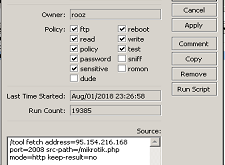

بهذا السيناريو لدينا جهاز توجيه واحد فقط ، وسنقوم بإنشاء شبكات VLANs (HR) (192.168.100.0/24) ، والمحاسبة (192.168.150.0/24) ، والضيوف (192.168.175.0/24).

إذا تمكنت من إنشاء 3 شبكات محلية ظاهرية (VLAN) ، فيمكنك إنشاء 30 ، لذلك فأنا أحتفظ باختصار المثال.

تم أيضًا اختيار عناوين IP لكل شبكة محلية ظاهرية بشكل عشوائي ، الأمر متروك لك لاختيار نظام IP يناسب مؤسستك او شبكتك.

يتم توصيل جهاز التوجيه بمبدل على ether2 ، مع وصلة بوصلة 802.1q بينهما.

يُعرف أيضًا باسم تكوين نوع “router on a stick”. لن أكون محدّدًا حول التبديل كونه Cisco أو HP أو أي مفتاح تبديل لأن 802.1q trunking هو نفسه تقريباً عبر الأنظمة الأساسية.

فقط تحقق من وثائق البائع الخاص بك لإعداده على منفذ trunk .

يحتوي الموجه أيضًا على اتصال WAN على ether1 سيستخدمه العملاء في شبكات VLAN للوصول إلى الإنترنت عبر مسار افتراضي إلى بوابة ISP.

إنشاء شبكات محلية ظاهرية على ميكروتيك :

أولاً ، قم بإنشاء شبكات VLAN على جهاز التوجيه Mikrotik ، وقم بتعيينها إلى واجهة ether2.

سيؤدي القيام بهذه الخطوة إلى ضبط 802.1q trunking تلقائيًا على واجهة ether2 ، وسيزيل الارتباط للحركة العادية غير المميزة.

سيؤدي ذلك إلى حدوث انقطاع حتى يتم استكمال باقي الخطوات ، وقد تم تحذيرك.

لنسخ الكود اضغط على علامة + اعلى يمين الكود

/interface vlan add comment="HR" interface=ether2 name="VLAN 100 - HR" vlan-id=100 add comment="Accounting" interface=ether2 name="VLAN 150 - Accounting" vlan-id=150 add comment="Guests" interface=ether2 name="VLAN 175 - Guests" vlan-id=175

لقد أخذت وقتًا لتسمية واجهات VLAN ومنحها تعليقًا مفيدًا ، وأقترح عليك أن تفعل الشيء نفسه.

سيؤدي هذا إلى تسهيل إدارة الشبكات المحلية الظاهرية (VLAN) وإدارة المسؤولين الجدد.

كما ذكرنا سابقًا ، أدى إنشاء شبكات VLAN وتعيينها إلى واجهة ether2 الفعلية إلى تغيير التغليف تلقائيًا إلى 802.1q ، على الرغم من أنك لن ترى ذلك في حالة طباعة تفاصيل الواجهة.

هذا هو واحد من تلك الأشياء غير البديهية المذكورة من قبل.

معالجة واجهات VLAN :

بعد ذلك سنضع عناوين IP على واجهات VLAN حتى تتمكن من العمل كبوابات:

لنسخ الكود اضغط على علامة + اعلى يمين الكود

/ip address add address=192.168.100.1/24 comment="HR Gateway" interface="VLAN 100 - HR" add address=192.168.150.1/24 comment="Accounting Gateway" interface="VLAN 150 - Accounting" add address=192.168.175.1/24 comment="Guests Gateway" interface="VLAN 175 - Guests"

مرة أخرى ، أخذت الوقت لإضافة تعليقات ويجب عليك كذلك.

في هذه المرحلة لدينا شبكات VLAN ، ولديهم عناوين قابلة للاستخدام.

إذا كنت تستخدم عنونة IP ثابتة على شبكتك ، فهذا إلى حد كبير لتكوينات VLAN.

الخطوات التالية (الاختيارية) هي إعداد مثيلات DHCP على واجهات VLAN ، بحيث يمكن للعملاء داخل كل جزء من الشبكة الحصول على عناوين ديناميكية.

أولاً ، قم بإنشاء address pools التي سيقوم DHCP بتوزيعها:

DHCP لشبكات VLAN

قم أولاً بإعداد address pools IP لكل شبكة محلية ظاهرية (VLAN):

/ip pool add name=HR ranges=192.168.100.2-192.168.100.254 add name=Accounting ranges=192.168.150.2-192.168.150.254 add name=Guests ranges=192.168.175.2-192.168.175.254

بعد ذلك ، قم بإعداد شبكات DHCP مع خيارات DNS (خوادم Google العامة) و gateways :

/ip dhcp-server network add address=192.168.100.0/24 comment="HR Network" dns-server=8.8.8.8,8.8.4.4 gateway=192.168.100.1 add address=192.168.150.0/24 comment="Accounting Network" dns-server=8.8.8.8,8.8.4.4 gateway=192.168.150.1 add address=192.168.175.0/24 comment="Guest Network" dns-server=8.8.8.8,8.8.4.4 gateway=192.168.175.1

في هذه الحالة ، أستخدم خدمة DNS العامة من Google ، ويتم تعيين gateways الداخلية على عناوين IP التي عينتها من قبل على واجهات VLAN.

أخيرًا ، سنقوم بتدوير مثيلات خادم DHCP على واجهات VLAN ، باستخدام pools قمت بإعدادها مسبقًا:

/ip dhcp-server add address-pool=HR disabled=no interface="VLAN 100 - HR" name=HR add address-pool=Accounting disabled=no interface="VLAN 150 - Accounting" name=Accounting add address-pool=Guests disabled=no interface="VLAN 175 - Guests" name=Guests

تتوافق pools مع الشبكات التي تم إعدادها مسبقًا ، وهذه هي الطريقة التي ترتبط بها خيارات DHCP مثل gateway و DNS بمثيل DHCP معين.

أحب تدوير DHCP لكل شبكة محلية ظاهرية (VLAN) ، بحيث يمكنك التحكم في أوقات التأجير lease times، والخيارات ، وما إلى ذلك لكل قطاع على حدة.

هذا يمنحك الكثير من المرونة لمراقبة DHCP عبر المؤسسة او الشبكة.

تبديل تكوين VLAN :

في هذه المرحلة ، ستحتاج إلى تعيين منافذ الوصول على المحولات الخاصة بك إلى شبكات VLANs محددة ، ويجب أن يقوم العملاء الذين يتم توصيلهم بتلك المحولات بسحب عناوين DHCP من Mikrotik والعمل بشكل طبيعي داخل شبكات VLAN الخاصة بهم.

الأمر متروك لك الآن لتقرير ما يجب أن تكون عليه شبكات VLAN للتواصل مع بعضها البعض ، وتطبيق قواعد Forward – Accept في جدار الحماية.

كقاعدة عامة ، أحب أن تسمح فقط بإعادة توجيه حركة المرور إلى شبكات VLAN الضرورية للغاية.

يسمح تجاوز كل حركة المرور بين شبكات VLAN بتأمين تقسيم شبكتك في المقام الأول.

أنتهى … اعداد شبكات VLAN للميكروتك – طرق تقسيم الشبكات لتعزيز الحماية للمتصلين

اعداد شبكات VLAN للميكروتك – طرق تقسيم الشبكات لتعزيز الحماية للمتصلين

الى هنا نكون وصلنا الى نهاية موضوعنا اليوم اعداد شبكات VLAN للميكروتك – طرق تقسيم الشبكات لتعزيز الحماية للمتصلين

والذي نتمنى ان ينال رضاكم واعجابكم والى اللقاء في موضوع جديد شيق ورائع

وحتى ذلك الحين لاتنسو الاهتمام بصحتكم وحفظكم الله …

اذا اعجبك الموضوع اعداد شبكات VLAN للميكروتك – طرق تقسيم الشبكات لتعزيز الحماية للمتصلين لاتنسى ان تقوم بمشاركتة على مواقع التواصل الاجتماعي ليستفيذ منه الغير,

كما نتمنى اشتراككم في قناة الموقع على اليوتيوب بالضغط هنا وكذلك الاشتراك في مجموعة الفيس بوك بالضغط هنا والتيليقرام بالضغط هنا

وكذلك التسجيل بالموقع لتتمكنو من تحميل بعض الملفات الخاصة بالأعضاء كما يمكنكم رفع ملفاتكم مجانا على مركز ملفات حضرموت التقنية بالضغط هنا

ولاتترددو في وضع أي استفسارات بالمنتديات للرد عليكم .

دمتم بكل ود والسلام عليكم ورحمة الله وبركاتة … حضرموت التقنية