اخر تحديث في يونيو 29, 2023 بواسطة حمدي بانجار

حماية النظام الاساسي للمايكروتك من اعمال الاختراق للوينبوكس MikroTik CHR

يعاني مستخدمي سيرفر المايكروتك من اعمال العبث والاختراقات اليومية سواء على صعيد المايكروتك كاملا winbox او كروت المشتركين .

واليوم سنتحدث عن طريقة جيدة جدا في تقييد الوصول الى حساب الوينبوكس الخاص بسيرفر المايكروتك ومنع المتطفلين من الدخول علية.

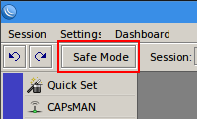

تحدثنا سابقا عن وظيفة ميزة السيفمود Save Mode وما الدور الاساسي التي تقوم به والتي تتيح لك التجربة على المايكروتك قبل التنفيذ للاوامر.

نبداء موضوعنا الان :

MikroTik CHR: حماية النظام الأساسي

دليل حماية النظام الأساسي.

أولا بمجرد النظر ! إذا تركت منافذ الخدمة القياسية ولا تغير اسم المستخدم وكلمة المرور في أقرب وقت ممكن ، فستكون فرصة اختراقك هائلة.

هنا ستجد الخطوات الأساسية لحماية MikroTik CHR من الاقتحام , ولاكن كن حذرًا أثناء وضع قواعد تقييدية على النظام ، فمن الممكن أن تحد من وصولك الخاص إلى جهاز التوجية الخاص بك Mikrotik .

استخدم الزر “الوضع الآمن” أثناء عدم التأكد مما قد تسببه التغييرات , في “الوضع الآمن” Save Mode يتم تمكين / تعطيل الاوامر التنفيذية قبل تنفيذها بشكل نهائي مع تركيبة [Ctrl] + [X].

تذكر أن تقوم بتحرير “الوضع الآمن” بعد تأكيد جميع التغييرات على أنها تعمل بشكل صحيح ، وإلا سيتم إعادتها بمجرد تسجيل الخروج وكأن شئ لم يتم .

1. أولا و للأهمية :-

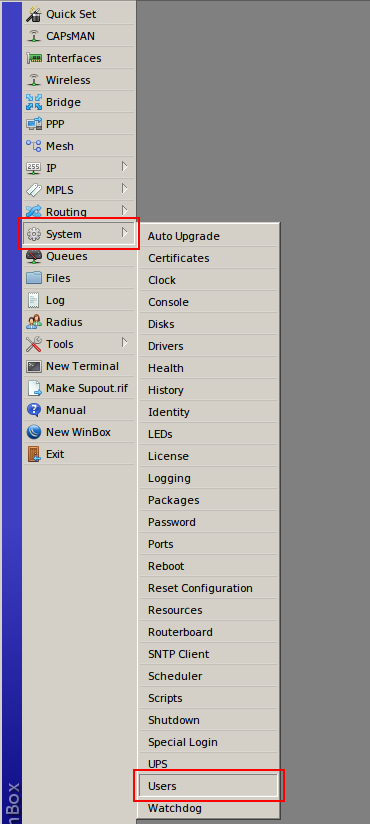

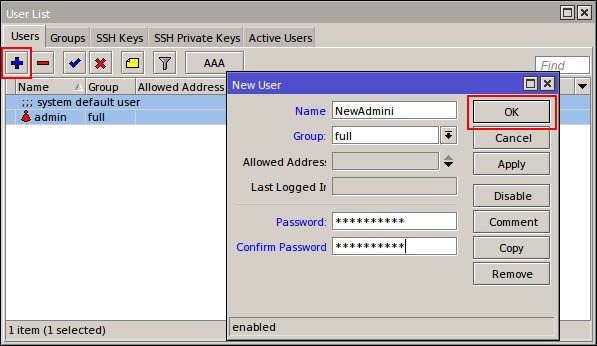

قم بإنشاء اسم مستخدم وكلمة مرور جديدين باستخدام الامتيازات الكاملة Full

[admin@mikrotik] > user add group=full name=newadmini password=H@rDt0Gu3SsP@sSw0Rd

احذف الافتراضي

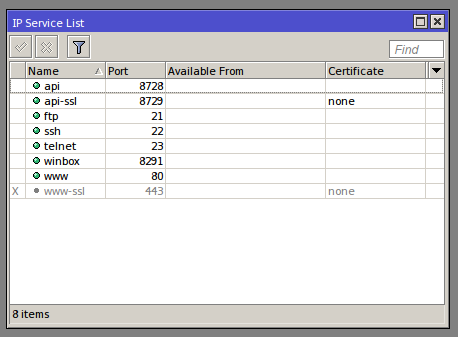

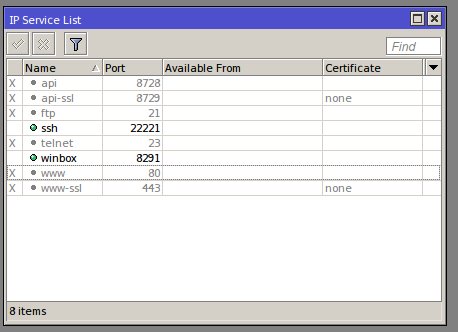

2. تعديل منافذ الخدمة بحيث يتم تعطيل الخدمات غير المستخدمة وغير المهمة، وتلك المنافذ التي سيتم استخدامها انها ليس على المنافذ الافتراضية.

حيث انها مفيدة جدا ضد البوتات , استخدم منافذ من اختيارك ، ولكن لا تتداخل مع منافذ النظام المحجوزة. اقراء هذا

فمثلا:

تعطيل واجهة برمجة التطبيقات و API-SSL و Telnet و FTP و WWW و WWW-SSL.

[newadmini@mikrotik] > ip service disable api,api-ssl,ftp,telnet,www,www-ssl

تغيير المنفذ لـ SSH من 22 إلى 22221

[newadmini@mikrotik] > ip service set ssh port=22221

احذر : يجب عدم تغيير منفذ WinBox نظرًا لأن تطبيق Windows لا يدعم تحديد منفذ الوجهة.

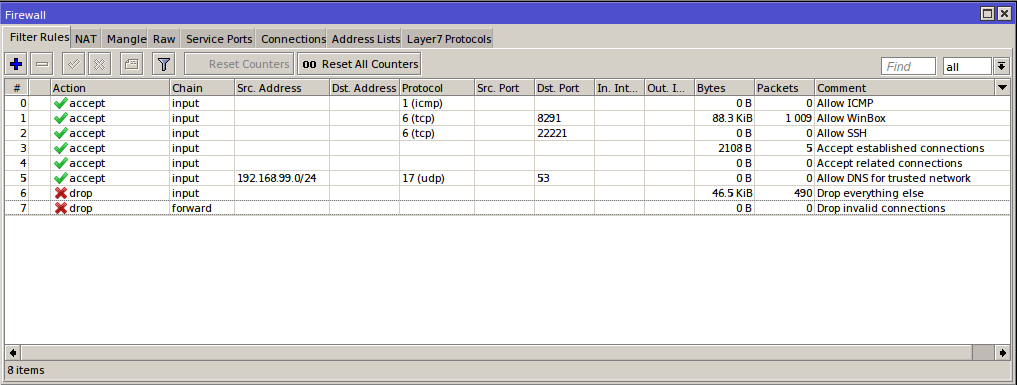

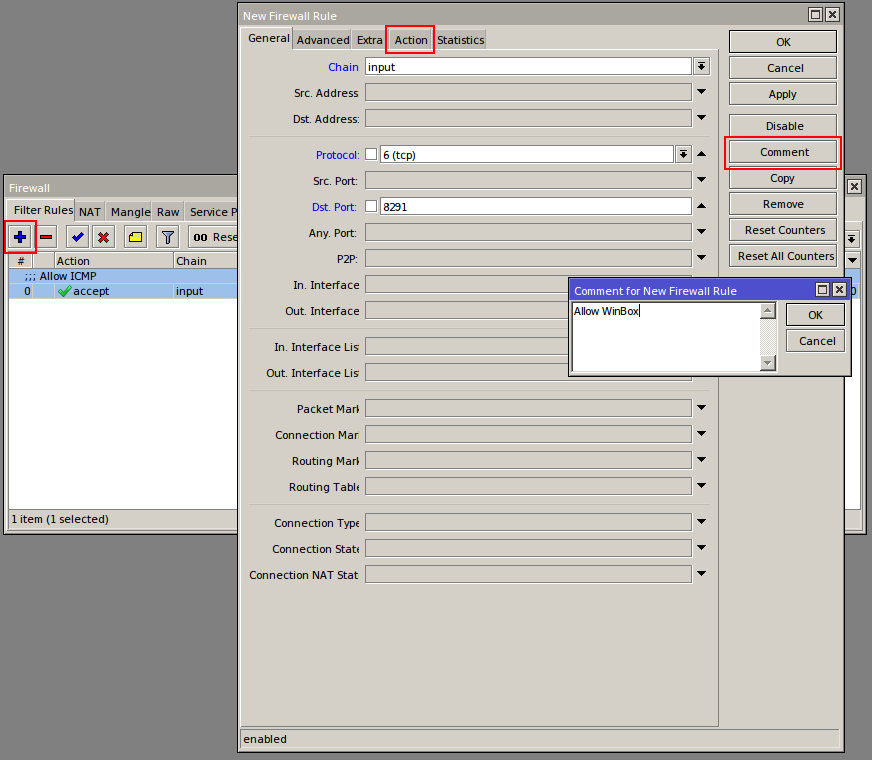

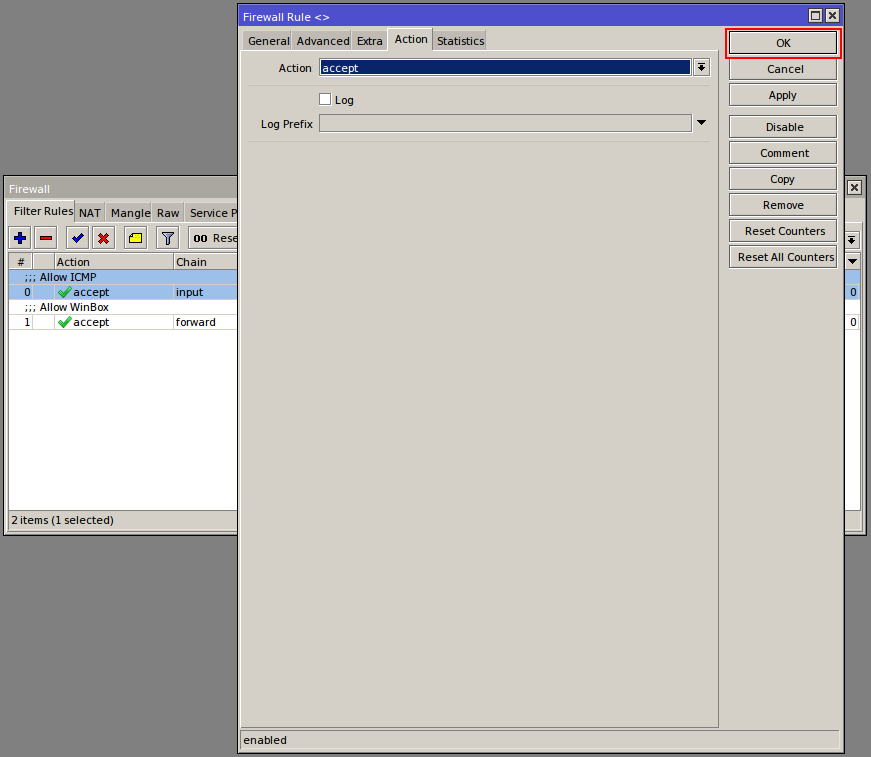

الان اضف قواعد الجدار الناري / الفلتر:

firewall/filter rules:

Chain INPUT:

[newadmini@mikrotik] > ip firewall filter add action=accept chain=input comment="Allow ICMP ping" protocol=icmp

[newadmini@mikrotik] > ip firewall filter add action=accept chain=input comment="Allow WinBox" dst-port=8291 protocol=tcp

[newadmini@mikrotik] > ip firewall filter add action=accept chain=input comment="Allow SSH" dst-port=22221 protocol=tcp

[newadmini@mikrotik] > ip firewall filter add action=accept chain=input comment="Accept established connections" connection-state=established

[newadmini@mikrotik] > ip firewall filter add action=accept chain=input comment="Accept related connections" connection-state=related

[newadmini@mikrotik] > ip firewall filter add action=accept chain=input comment="Allow DNS for trusted network" dst-port=53 protocol=udp src-address=192.168.99.0/24

[newadmini@mikrotik] > ip firewall filter add action=drop chain=input comment="Drop everything else"

Chain FORWARD:

في جهاز التوجيه المستضاف في Cloud ، قد يكون جدول إعادة التوجيه مختلفًا تمامًا اعتمادًا على سيناريو الاستخدام المحدد.

[newadmini@mikrotik] > ip firewall filter add action=drop chain=forward comment="Drop invalid connections" connection-state=invalid

4. اختياري:

لتحسين الأمان ، يمكنك بسهولة تقييد الوصول إلى جهاز التوجيه ، عن طريق قبول عنوان IP الخاص بك في المنزل أو المكتب فقط الذي ستقوم من خلاله بتعديل تكوين جهاز التوجيه:

يجب أن يتم ذلك لكافة القواعد التي تقبل الاتصال على منافذ الخدمة (SSH و WinBox).

تجدر الإشارة إلى أن قواعد جدار الحماية أعلاه ليست حماية كاملة! إنها القواعد الأساسية فقط ، ويجب إلحاقها أو تعديلها وفقًا للإعداد الحقيقي للحمايات الاخرى .

حماية النظام الاساسي للمايكروتك

الى هنا نكون وصلنا الى نهاية موضوعنا اليوم حماية النظام الاساسي للمايكروتك

ذا اعجبك الموضوع لاتبخل علينا بمشاركتة على مواقع التواصل الاجتماعي ليستفيذ منه الغير,كما نتمنى اشتراككم في قناة الموقع على اليوتيوب بالضغط هنا وكذلك الاشتراك في مجموعة الفيس بوك بالضغط هنا والتيليقرام بالضغط هنا وكذلك التسجيل بالموقع لتتمكنو من تحميل بعض الملفات الخاصة بالأعضاء كما يمكنكم رفع ملفاتكم مجانا على مركز ملفات حضرموت التقنية بالضغط هنا ولاتترددو في وضع أي استفسارات للرد عليكم .

دمتم بكل ود والسلام عليكم ورحمة الله وبركاتة … حضرموت التقنية