اخر تحديث في مايو 27, 2023 بواسطة حمدي بانجار

حماية الشبكات من الإختراق من أهم الإجرائات التي يجب على الجميع الإنتباه لها ، فعندما يتعلق الأمر بحماية الشبكه فإننا سنقوم بتقديم أفضل 8 طرق لحماية الشبكات من الإختراق…

بالتأكيد يمكنك النظر إلى أصابعك والتمني أن لا يتم اختراقك ولكن هذا لن يُجدي نفعاً ، لذا أكمل معي إلى النهايه لتتعرف على أفضل 8 طرق لحماية شبكتك والتي يُمكنك تطبيقها.

بعد قرائه هذه التدوينه فإنه يُمكنك التفكير في تحقيق أقصى استفادة من أساليب الأمن السيبراني التي تضمن لك بأن شبكتك ستبقى آمنه ولن تتعرض أبداً لسرقه بياناتك .

يوجد الكثير من طُرق تأمين شبكتك ، حيث توجد العديد من الطبقات والمسارات والإجرائات التي يُمكنك اتخاذها لإحباط المهاجمين ، لذا جمعنا لك اهم الأساليب التي يعتمد عليها تأمين شبكتك.

إقرأ أيضاً: حمايه الروتر والواي فاي من الاختراق بدون برامج

إذا لم تكن متأكداً من الإجرائات التي يجب أن تقوم بها عندما تبحث عن تأمين شبكتك ، فيُمكنك متابعه القراءة.

ما هو أمن الشبكات؟

قبل أن نتمكن من تفسير جميع طبقات الأمان التي يُمكن إتخاذها لتأمين الشبكة ، فإنه يجب أن نقوم بمعرفتها أولاً.

يتكون أمن الشبكات من العديد من السياسات والممارسات المستخدمة لمنع ومراقبة الوصول غير المصرح به للكمبيوتر والشبكه.

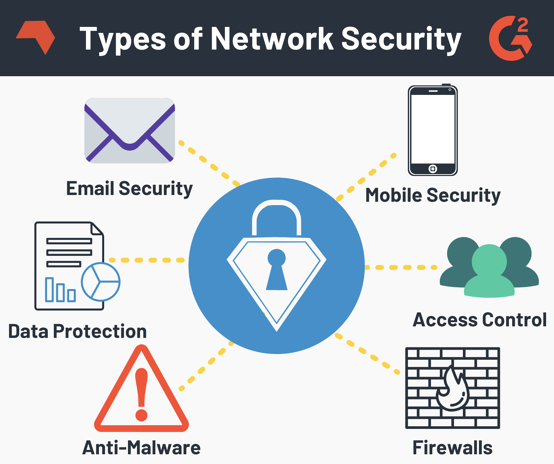

ما هي الأنواع الرئيسية لـ حماية الشبكات من الإختراق ؟

- جدران الحماية.

- التحكم في صلاحيات الدخول.

- برامج مكافحة البرامج الضارة.

- أمن التطبيقات.

- منع فقدان البيانات.

- أمان البريد الإلكتروني.

- جمع البيانات ومراقبه الشبكه بإستمرار.

- أمن الأجهزه الموجوده على الشبكه.

يجمع أمان الشبكة بين جوانب متعددة من الدفاعات التي تتبع السياسات والضوابط ، والتي تضمن وصول المستخدمين المُصرح لهم فقط إلى موارد الشبكة والإستفاده منها حيث تتطلب كل شركة أو مؤسسة ، بغض النظر عن حجمها وصناعتها ، مستوى مُعين من أمان الشبكة لحمايتها من الهجمات السيبرانية المُحتمله.

لذا عند النظر إلى أمان الشبكه فإنه يجب النظر إلى كل شيء مثل جهاز الكمبيوتر وجميع البرامج المُستخدمه وذلك لمنع المتسللون من الوصول إليك عبر الشبكة.

أساسيات حماية الشبكات من الإختراق

عندما تبدأ في اتخاذ الخطوات الأولى لضمان أمان شبكتك ، فهناك ثلاث مراحل أساسيه ستمُر عليها بكل تأكيد وهُما:

- الحماية : التأكد من سلامه أنظمة الشبكة والتأكد من أنها تعمل بشكل صحيح.

- الكشف : تحديد متى تغيرت أي إعدادات من خلال قرائه سجلات الشبكه ،كما تُشير حركة مرور الشبكة إلى وجود مشكلة أم لا.

- رد الفعل : عندما يتم تحديد مُشكلة داخل الشبكه ، فإنك ستستجيب بسرعة لكي تتمكن شبكتك من الاستجابة لحالتها الآمنة في أقرب وقت ممكن.

بشكل أساسي ، فإن هذه هي الخطوات الأساسيه التي ستتخذها لإنشاء استراتيجية فعاله لتأمين الشبكة بشكل فعال.

ذات صلة: حمايه حاسوبك باستخدام مفتاح فلاش USB وإغلاقه نهائياً

أنواع طرق حماية الشبكات من الإختراق

لتحقيق أمان كامل للشبكة ، فإن هُناك مجموعة متنوعة من التقنيات المُختلفة والتي تُعتبر من أفضل مُمارسات الأمان التي يجب عليك تنفيذها. من المهم أيضاً أن تستخدم أكثر من طريقه من طرق الأمان لأنه يُمكن أحياناً إختراق أحد خطوط الدفاع وليس جميعها.

دعنا الآن نستكشف الأنواع الثمانية لتأمين الشبكة والتي ستحميك بكل تأكيد.

1. جدران الحماية

الجدران النارية هي الحاجز الأساسي بين شبكتك الداخلية الموثوقة والشبكة الخارجية غير الموثوق بها والتي هي الإنترنت. وباستخدام جدار ناري مع مجموعة معينة من القواعد ، فإنه يُمكنك السماح أو منع أنواع مُعينة من الإتصالات المشبوهه والتي يُمكن أن تضر بشبكتك.

تذكر بأنه يُمكن أن يكون جدار الحماية عبارة عن أجهزة أو حتى برامج أو كليهما معاً.

إقرأ أيضاً: MikroTik Firewall ماذا تعرف عن جدار حماية مايكروتك ؟ تعرف علية الان

2. التحكم في صلاحيات الوصول

بالتأكيد أنت لا تحتاج إلى السماح للجميع بالوصول إلى شبكتك ، وللحمايه من المُتسللين المحتملين ، فإنه يُمكن التحكم في الأشخاص المسموح لهم بالوصول إلى الشبكه وكذلك تحديد الأجهزة المسموح بها.

ويمكنك أيضاً فرض سياسات للأمان مع وضع بعض ضوابط المعلومات التي يتم نقلها على شبكتك .

3. برامج مكافحة البرامج الضارة

تتكون البرامج الضارة من كل شيء بدءاً من الديدان والفيروسات وبرامج التجسس وصولاً إلى أحصنة طروادة وبرامج الفدية ، كما أن في بعض الأحيان ، ستصاب شبكتك ببرامج ضارة ، وسيبقى الخطأ كامناً وغير ظاهراً لأسابيع ، حتى تكشف هذه الفيروسات عن نفسها في أسوأ وقت ممكن.

إقرأ أيضا: اختراق الهواتف والتجسس على المكالمات والرسائل –خطير

يُمكنك أستعمال بعض ادوات الكشف عن البرمجيات الخبيثه والتي تم تصميمها لاكتشاف البرامج الضارة حيث ستقوم بمسح هذه الفيروسات ومنعها من الدخول إلى شبكتك ، كما تتبع أيضاً ملفاتك بحثاً عن أي حالات شاذة حيث تُصلح الضرر الذي قد يحدث.

4. أمن التطبيق

بالتأكيد يجب حماية جميع البرامج التي تستخدمها شركتك أو تستخدما أنت شخصياً. فسواء تم إنشاء هذه البرامج بواسطة المُختصين في شركتك أو تم شراؤها أو حتى تحميلها بشكل مجاني فإنه يمكن أن يحتوي أي برنامج أو تطبيق على ثقوب وثغرات والتي ستلحق الضرر بك مما يسمح للمتسللين بالدخول إلى الشبكة.

5. منع فقدان البيانات

في بعض الأحيان لا تكون الأنظمه الموجوده داخل الشبكة هي المُشكله ، ولكن نقاط الضعف تكون في الأشخاص الذين يُديرون ويعملون داخل الشبكة.

من الضروري أن تعرف ذلك لأن العنصر البشري في كثير من الأحيان يُمكن أن يكون هو الذي يُلحق أكبر ضرر بجهود أمن شبكتك. فعند تنفيذ إجرائات وإستخدام تكنولوجيات منع فقدان البيانات ومعالجتها فإن ذلك سيعمل على ضمان عدم قيام الموظفين بإرسال بيانات حساسة خارج الشبكة ، والتأكد من عدم تحميل بيانات الشركة الهامة أو إعادة توجيهها أو طباعتها بواسطه أشخاص متسللين.

6. أمن البريد الإلكتروني

إحدى الطُرق الأكثر شيوعاً اليوم والتي يُمكن للمُهاجمين إختراق شبكة بها هي البريد الإلكتروني ، خاصةً عبر رسائل التصيد الاحتيالي.

كذلك يُسهّل أسلوب الهندسة الاجتماعية على المُتسللين الوصول إلى معلوماتك الشخصية ، حيث يخدعون الأشخاص ويرسلونهم إلى المواقع التي تحتوي على برامج ضارة.

عند استخدام أحد برامج تأمين البريد الإلكتروني ، فإنه يُمكنك حماية شبكتك بشكل أفضل لأنها تحظر الهجمات الواردة وتتحكم في الرسائل الصادرة.

7. جمع البيانات ومُراقبه الشبكه بإستمرار

توجد الكثير من البرامج التي تعمل على إدارة الأحداث التي تتم على الشبكه والتي تُعرف عادهً بإسم SIEM حيث تُعتبر أمر حيوي لأمان الشبكة.

تأتي هذه المُنتجات والبرامج بأشكال مختلفة ، لكنها تجمع كل البيانات التي يحتاجها موظفو الأمن لتحديد التهديدات والاستجابة لها على الفور.

8. امن الأجهزه الموجوده على الشبكه

على الرغم من أننا نفكر في كثير من الأحيان في شبكتنا على أنها مجرد جهاز كمبيوتر حقيقي لدينا ، إلا أنه يمكن لمجرمي الإنترنت الوصول بسهولة إلى شبكتنا من خلال استهداف أجهزتنا المحمولة والتطبيقات التي نقوم بتنزيلها ، لذا يجب أن تتحكم في الأجهزة الموجوده على الشبكه والتي يُمكنها الوصول إلى شبكتك أثناء تكوين اتصالاتها وذلك للحفاظ على خصوصية البيانات التي تمُر على الشبكة.

شبكتك هي مصدر أمانك او قلقك

عندما يتعلق الأمر بشبكتك ، فإن الحفاظ على أمانها أمر لا بد منه، في حين أن هُناك العديد من الطرق للقيام بذلك ، وهناك العديد من أدوات البرمجيات تحت تصرفك ، فإن ضمان عدم تمكن المتسللين من اختراق النظام هو في مصلحتك لمنع خرق البيانات.

إلى هنا نكون قد انتهينا من تدوينه مهمه حول أفضل 8 طرق لحماية الشبكات من الإختراق وإستكشاف أمان الشبكة ، والتي قد أعددناها خصيصاً لك والتي كانت تحتوي على أفضل 8 طرق لحماية الشبكات من الإختراق وإستكشاف أمان الشبكة بنجاح.

فإذا أعجبك موضوع أفضل 8 طرق لحماية الشبكات من الإختراق وإستكشاف أمان الشبكة ،فيمكنك مشاركتها الآن ليستفيد أصدقائك . و إذا كان لديك أي إستفسار يمكنك التواصل معنا من خلال التعليقات أو التيلجرام او جروبنا على الفيسبوك كما يسعدنا الإنضمام معنا على قناتنا في اليوتيوب .

وكذلك يمكنك التسجيل بالموقع لتتمكن من تحميل بعض الملفات الخاصة بالأعضاء كما يمكنكم رفع ملفاتك مجانا على مركز ملفات حضرموت التقنية ولا تتردد في وضع أي استفسارات للرد عليكم.