اخر تحديث في مايو 27, 2023 بواسطة حمدي بانجار

إظهار الشبكات المخفيه من أحد اهم الأشياء التي سأناقشها معكم اليوم، لذلك جمعنا لك أفضل 8 أدوات مجانيه في إظهار الشبكات المخفيه.تأتي معظم أجهزة الروتر اليوم مع بعض مميزات أمان مثل تشفير (WEP / WPA)،وفلتره عناوين الماك، وتعطيل DHCP،واستخدام أي بي ثابت ، وإخفاء SSID للمساعدة في الحفاظ على الشبكة اللاسلكية الخاصة بك آمنة من المتسللين.

عند تمكين خيارSSIDللبث،يمكن لجميع الأجهزة اللاسلكية أن ترى جهاز الروتر مدرجا مع مجموعة من الشبكات اللاسلكية الأخرى.

حيث يوفر هذا الخيار راحة لك للاتصال به بسهولة من خلال النقر على إسم الشبكه الخاصه بك وإدخال كلمه المرور.

ومع ذلك،يسمح هذا أيضا للمتسللين بالعثور على شبكتك ومشاهدة قوة الإشارة وذلك بواسطه الويندوز فقط دون الحاجة إلى أداه للفحص.

الشبكات اللاسلكية الغير مفعله للبث ليست غير مرئية تماما حيث يمكن اكتشافها بواسطة أي من الأدوات الثمانية التي سنذكرها الآن.

أدوات إظهار الشبكات المخفيه

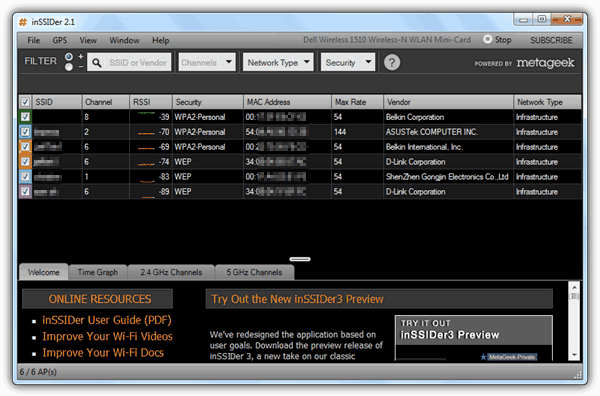

1. inSSIDer

يعد برنامجinSSIDerأحد أكثر أدوات فحص شبكات الواي فاي المجانية والمفتوحة المصدر والمتاحة حاليا. إنه سهل الاستخدام والفهم دون أي إعدادات مربكه.

بعد التثبيت،وفتح البرنامج سيقوم ببدء الفحص بحثا عن نقاط الوصول المتاحة. بعد ذلك، سيتم عرض النتائج في جدول قابل للفرز ،البرنامج يعرض معلومات مثل SSID والأمان وعنوان الماك ونوع الروتر والكثير.

يتم عرض الشبكات المخفية في السطر الأول مع SSID فارغ ولكن يتم عرض بقية المعلومات حول الشبكة. يعمل inSSIDer على نظام التشغيل ويندوز 32بت و64بت وأيضا على الاندرويد والماك.

تنزيل:- inSSIDer

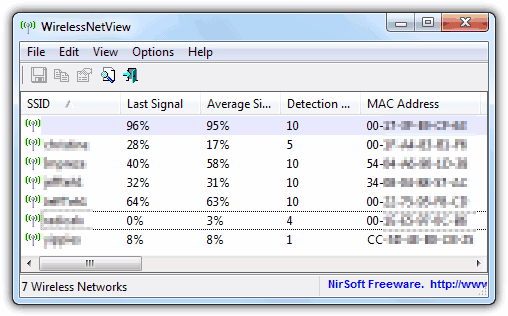

2. WirelessNetView

تتيح لك هذه الأداة الممتازة والصغيرة والمحمولة والتي تسمى WirelessNetView عرض الشبكات اللاسلكية المتاحة من حولك. من خلال وضع قاعدة بيانات OUI في نفس المجلد. WirelessNetView يمكن إظهار العلامه التجارية للروتر بناء على عنوان الماك.

يدعم أيضا سطر الأوامر ،ويمكنك حفظ قائمة الشبكات في ملف نصيTXT أو CSV أو HTML أو XML خارجي.

يتم عرض الشبكة اللاسلكية المخفية بدون SSID. تتمثل الميزة الفريدة الموجودة في WirelessNetView في القدرة على إعادة تشغيل Windows Wireless Service من شريط الأدوات “خيارات” أو بدلاً من ذلك من مفتاح التشغيل السريع Ctrl + R.

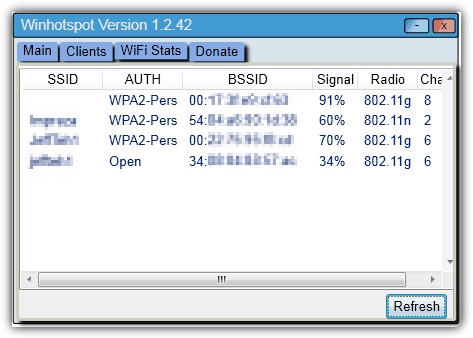

3. Winhotspot إظهار الشبكات المخفيه

Winhotspot هو في الواقع تطبيق قائم بذاته يتيح لك بسهولة إنشاء نقطة فعالة لمشاركة اتصالك بالإنترنت. ومع ذلك ، فإنه يأتي أيضا بفاحص للشبكات ،يمكنك الوصول إليه من علامة تبويب WiFi Stats والنقر فوق”تحديث”حيث يعرض جميع الشبكات اللاسلكية المتاحة بما في ذلك الشبكات المخفية.

تعد ميزة الثبات أمرًا أساسيًا جدًا،لا يعرض سوى المعلومات المهمة مثلSSIDوAuthوBSSIDوSignalوRadioو Channel.

تبلغ مساحة هذه الأداة154كيلوبايت وتعمل فقط على ويندوز 7،8 فقط.

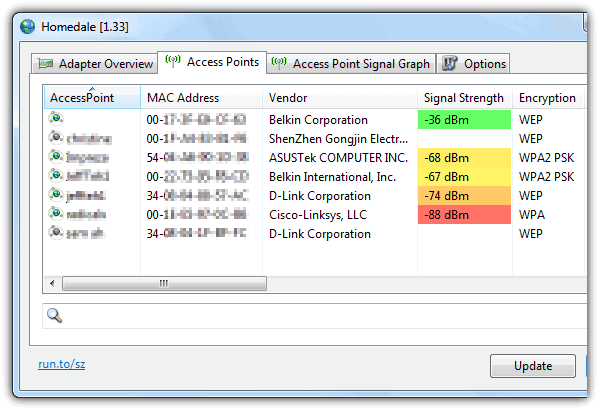

4. Homedale

Homedal هي أداة مراقبة محمولة ومجانية، قادرة على عرض الشبكات المخفية. ينقسم البرنامج إلى أربع علامات تبويب مختلفة تعرض نظرة عامة على كارت الشبكه الخاص بك ونقاط الوصول والرسم البياني للإشارة والخيارات.

في علامة تبويب نقاط الوصول،يمكنك رؤية جميع الشبكات المكتشفة مع تحديث مستويات قوة الإشارة تلقائيًا كل بضع ثوانٍ.

ميزة مثيرة للاهتمام موجودة فيHomedaleوهي القدرة على الاتصال بنقطة الوصول عن طريق النقر بزر الماوس الأيمن علىAPوتحديدConnect.لسوء الحظ،فإن أمر الاتصال لا يفعل شيئًا مع الشبكات المخفية بدونSSIDالخاص بالشبكه.

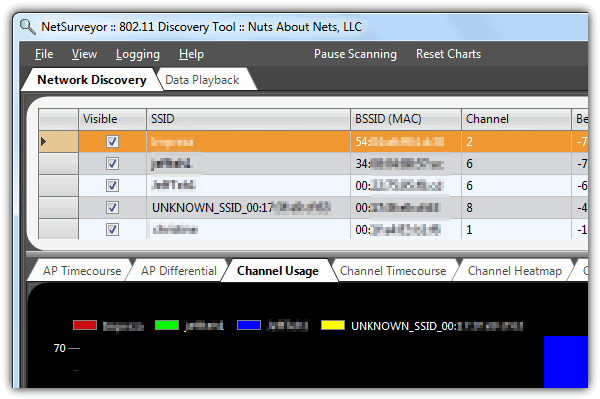

5. NetSurveyor إظهار الشبكات المخفيه

يبدو أنNetSurveyorأداة أكثر احترافًا لأنها تأتي مع تسجيل لتسجيل البيانات وتشغيلها.بخلاف ذلك،يمكن أيضًا إنشاء تقريرPDFتلقائيا من قائمة”ملف”التي تُظهر الشبكات المكتشفة.

يتم عرض الشبكات المخفية على أنهاUNKNOWN_SSID_BSSIDفي البرنامج.حتى إذا لم يكن الكمبيوتر الخاص بك يحتوي على كارت وايقاي،فيمكن تشغيل البرنامج كوضع تجريبي للتتعرف على كيفية عمله.

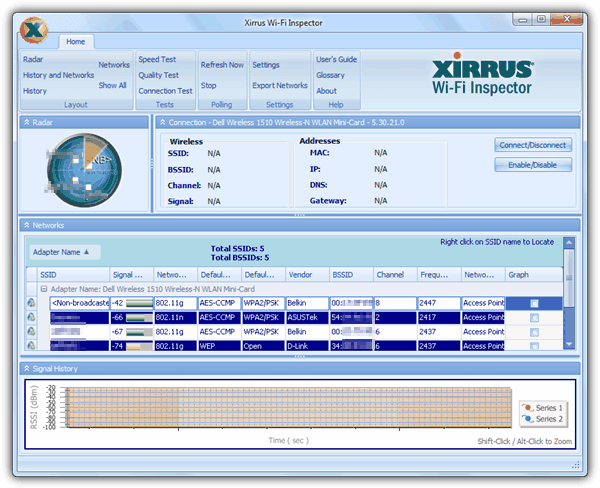

6. Xirrus Wi-Fi Inspector

يحتوي هذا البرنامج على واجهة مستخدم حديثه والذي يبدو غير ضروري إلى حد ما لأنه يحتوي فقط على علامة تبويب1Home.

ويصنف البرنامج إلى أربعة أجزاء وهي الرادار ومعلومات الاتصال والشبكات الموجودة وتاريخ الإشارة. يعرض الرادار ببساطة نقاط الوصول الأقرب إليك.

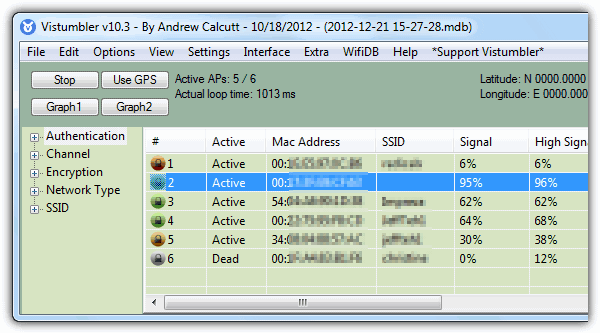

7. Vistumbler

هذا البرنامج مجاني وموجود منذ عام2007وتم تحديثه مؤخرا بعد غياب دام لمدة عامين.إن الطريقة التي يستخدمهاVistumblerلفحص نقطة الوصول هي نفس الطريقه التي يستخدمها البرامج المذكوره بالأعلى.

سيؤدي تشغيلVistumblerإلى الإبلاغ عن توفر تحديث على الرغم من أننا قمنا بتنزيل أحدث إصدار. سيؤدي النقر فوق الزر”نعم”إلى ظهور خطأ حول متغير يتم استخدامه دون الإعلان عنه،وسيؤدي النقر فوق “موافق” إلى إغلاق البرنامج.

ما عليك القيام به هو ببساطة النقر فوق “لا” عندما يسألك ما إذا كنت ترغب في تحديث البرنامج.

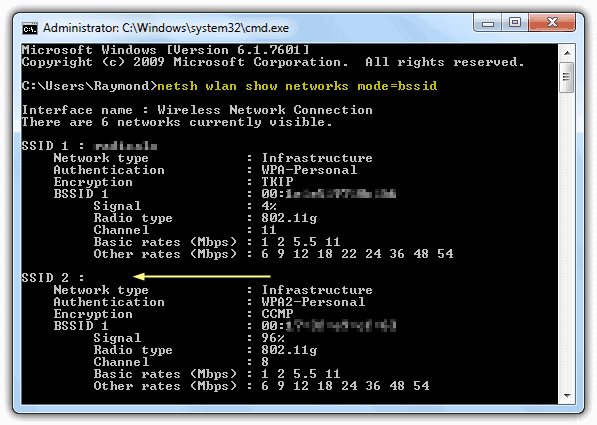

8. netsh

إذا كنت غير قادر على تثبيت وتشغيل أي من الأدوات السبعة المذكورة سابقا، فستكون netsh البديل الأفضل لك. netsh عبارة عن أداة shell command من قِبل ميكروسوفت، موجودة في نظام التشغيل ويندوز.

ما عليك سوى تشغيل موجه الأوامر واكتب سطر الأوامر التالي للحصول على قائمة بالشبكات اللاسلكية.

من المستحسن قطع الاتصال بأي من نقاط الوصول قبل تشغيل هذا الأمر للحصول على نتيجة أكثر دقة.

netsh wlan show networks mode=bssid

يعد الأمرnetshمفيدا لأنه لا يتطلب تثبيت برامج ،ولكنه لا يأتي مع واجهة مستخدم رسومية رائعة أو رسوم بيانية رائعة المظهر.

من المثير للدهشة أن أداةnetshقادرة على إظهار قدر كبير من المعلومات إذا ما قورنت بالادوات الآخرى المذكورة أعلاه.

لاحظ أنه إذا كان جهازك متصل بكابل فستحتاج لتعطيل الاتصال السلكي أولاً وإلا ستظهر رسالة بأن هناك0 شبكة مرئية حاليا.

اقرأ المزيد: برنامج اضهار الشبكات المخفية رغم اخفائها وخطورتها على الشبكة

ملاحظه:جميع أدوات فحص الشبكات المذكورة أعلاه يمكنها فقط اكتشاف الشبكات اللاسلكية غير المرئية ولكن لا يمكنها الكشف عنSSIDالمخفي.

معظمهم يعرضSSIDفارغا بينما يعرضNetSurveyorفقطUNKNOWN_SSID.وهناك بعض الأدوات المساعدة الآخرى.

على الرغم من أن هذه الأدوات غير قادرة على كشفSSIDالمخفي، فإن هذا لا يعني أن إخفاء بثSSIDآمن.

يمكن الكشف عنSSIDالمخفي عن طريق إلغاء مصادقة المستخدمين المتصلين باستخدامaireplay-ngالموجود في BackTrack Linux.

3 تعليقات

تعقيبات: ما هو هجوم DDoS ؟ وكيف تحمي شبكتك من هذا الهجوم الخطير ومن الهاكرز

تعقيبات: أفضل VPN يُمكن إستخدامه في شبكات الواي فاي العامة لحمايتها 2020

تعقيبات: الحصول على رقم وهمي وإخفاء رقم جوالك الحقيقي من خلال 5 تطبيقات عليك معرفتهم