برامج اختراق الواي فاي – ماهي اقوى هذي البرامج تعرف عليها الان كيف يتم اختراق الواي فاي؟ في العادة يتم الأمر عن طريق برنامج اختراق الواي فاي والذي يقوم بتوليد عدد كبير من الاحتمالات لكلمات السر الخاصة بك،. هذه البرامج عادة ما تعمل على كسر كلمة المرور واختراقها دون كشفها …

أكمل القراءة »أخر المواضيع

قواعد جدار حماية pFSense تعلم الطرق التي يتم بها كيفية تحديدها وطرق تنفيذها

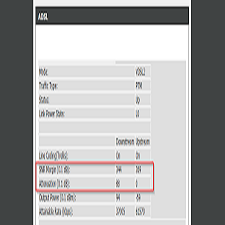

قواعد جدار حماية pFSense تعلم الطرق التي يتم بها كيفية تحديدها وطرق تنفيذها تحدد قواعد LAN حقوق الوصول إلى خدمات الإنترنت من شبكتك المحلية. لذا ، إذا قمت بحظر المنفذ 80 و 443 فلن يتمكن أي شخص من شبكة LAN الخاصة بك من الوصول إلى الإنترنت.

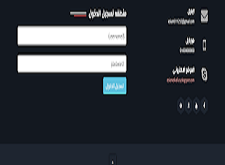

أكمل القراءة »صفحة هوتسبوت شبكة السماوي خفيفة وسريعه وبخاصية تذكرني للحماية

صفحة هوتسبوت شبكة السماوي خفيفة وسريعه وبخاصية تذكرني للحماية نقدم لكم اليوم صفحه هوتسبوت شبكة السماوي خفيفة وسريعه وبخاصية تذكرني للحماية من سرقة الماكات.

أكمل القراءة »دمج خطين في الميكروتك بطريقة PCC بسرعات متساوية والسحب متساوي

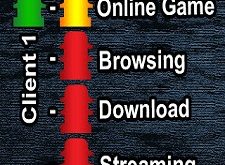

دمج خطين في الميكروتك بطريقة PCC بسرعات متساوية والسحب متساوي موازنة التحميل عبارة عن عملية دمج أو تحويل تحميل المستخدمين بين مصادر الإنترنت المختلفة. يمكنك القول أن الجمع بين أكثر من اتصال بالإنترنت يسمى “موازنة التحميلاو load balancing “. موازنة التحميل ، دمج الحمولات ، دمج الخطوط هي أسماء مختلفة …

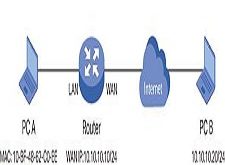

أكمل القراءة »تكوين WOL (Wake On LAN) على راوتر TP-Link SafeStream باستخدام واجهة المستخدم

تكوين WOL (Wake On LAN) على راوتر TP-Link SafeStream باستخدام واجهة المستخدم يمكنك استخدام WOL (Wake on LAN) لتشغيل الكمبيوتر من مكان بعيد عن طريق إرسال حزمة Magic Packet عبر الإنترنت. طوبولوجيا الشبكة في الرسم البياني أدناه ، يتم توصيل الكمبيوتر A بالإنترنت عبر جهاز التوجيه. مطلوب أن يتمكن الكمبيوتر …

أكمل القراءة »MikroTik PPPoE Server مع مصادقة مستخدم Radius في سيرفر الميكروتك

MikroTik PPPoE Server مع مصادقة مستخدم Radius في سيرفر الميكروتك يستخدم MikroTik PPPoE خادم شعبيا في شركات ISP. وتستخدم جميع شركات ISP المحلية تقريبًا خدمة PPPoE لإدارة اتصال عملائها. لذلك ، يضع تكوين PPPoE Server دورًا هامًا في MikroTik RouterOS. تمت مناقشة تكوين خادم MikroTik PPPoE مع قاعدة بيانات المستخدم …

أكمل القراءة »افضل 7 طرق لكسب المال على الانترنت تعرف عليها الان واختر مايناسبك منها

افضل 7 طرق لكسب المال على الانترنت تعرف عليها الان واختر مايناسبك منها أحد الأشياء الرائعة في الإنترنت هو أنه يمكنك الذهاب إلى العمل بنفسك من راحة منزلك. كل ما تحتاجه هو اتصال بالإنترنت ، ويمكنك كسب المال عبر الإنترنت. الغوص في عالم الإنترنت سوف يحررك من 9 إلى 5 …

أكمل القراءة »إعداد صفحة أعمال على الفيسبوك للترويج لاعمالك وضمان عدم ازالتها

إعداد صفحة أعمال على الفيسبوك للترويج لاعمالك وضمان عدم ازالتها لماذا يجب علي إعداد صفحة أعمال؟ يعتبر الحصول على صفحة أعمال على Facebook ممارسة جيدة. من المهم أن تدرك أن Facebook بإمكانه إزالة الحسابات الشخصية التي تروّج للأعمال بشكل واضح – قد يكون من الأسهل كسب المزيد من المعجبين على …

أكمل القراءة »Tenda N301 300Mbps Wireless Router الاعداد والتكوين لراوتر تيندا شرح بالصور

Tenda N301 300Mbps Wireless Router الاعداد والتكوين لراوتر تيندا شرح بالصور تحتوي هذه المشاركة على دليل مستخدم سهل لتكوين جهاز التوجيه اللاسلكي Tenda N301 لأنواع مختلفة من الإنترنت مثل وضع PPPoE ، ووضع Static Mode، ووضع DHCP. لذلك اتبع الخطوات لإعداد تهيئات Tanger 300Mbps واي فاي المناسبة.

أكمل القراءة »كيفية تخصيص صفحة تسجيل الدخول إلى MikroTik Hotspot مع التصميم الخاص بك

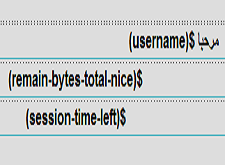

كيفية تخصيص صفحة تسجيل الدخول إلى MikroTik Hotspot مع التصميم الخاص بك هذي المقالة ستعلمك كيفية أستخدام Mikrotik Hotspot WiFi للترويج لعملك والفنادق. مع تخصيص صفحة تسجيل الدخول إلى MikroTik Hotspot مع شعارك وموقع الشركة ، والذي يمكنك من جذب العملاء بشكل أسرع. كشبكة اجتماعية واحدة من أفضل الممارسات حيث …

أكمل القراءة »-

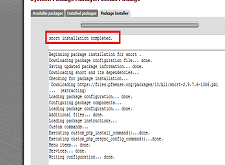

كيفية تثبيت اليوزر مانجر في سيرفر الميكروتك – تنزيل الباكج ورفعه للسيرفر

كيفية تثبيت اليوزر مانجر في سيرفر الميكروتك – تنزيل الباكج ورفعه للسيرفر سأقسم هذا المنشور …

أكمل القراءة » -

شرح كيفية إعداد full-NAT على سيرفر Mikrotik RouterOS بطريقة مبسطة

-

عمل سيرفر VPN مركزي للميكروتك لربط فروع الشبكة المتصلة جميعا براديوس واحد

-

العملاء والمستخدمين والراوتر ثلاثة مكونات اساسية لليوزر مانجر تعرف عليهم الان

-

تعديل او تغيير قالب كروت اليوزر مانجر Template Voucher Hotspot Mikrotik

-

نصائح كبار المستخدمين لووردبرس حول WordPress SEO لتقوية ارشفة موقعك بمحركات البحث

نصائح كبار المستخدمين لووردبرس حول WordPress SEO لتقوية ارشفة موقعك بمحركات البحث . تحسين WordPress …

أكمل القراءة » -

تحسين ال SEO على موقعك باستخدام أداة جديدة من جوجل

-

أضافة الاعلانات لمنتدى bbPress في مدونة ووردبريس

-

مدونة ووردبريس :كيفية عمل فلتر الصفحات والمواضيع والبحث المتقدم

-

تسريع صفحات مدونة ووردبريس بضغطها باستخدام htaccess

-

كيفية ضبط اتصال PPPoE لجهاز الكمبيوتر الخاص بي؟ للحصول على الانترنت

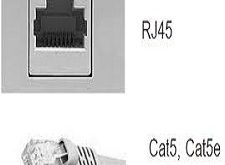

كيفية ضبط اتصال PPPoE لجهاز الكمبيوتر الخاص بي؟ للحصول على الانترنت إذا كان موفر خدمة …

أكمل القراءة » -

حل مشكله الإتصال بالشبكه ولكن لا يوجد إنترنت – جميع الحلول المُمكنه

-

أفضل برامج VPN لا تؤثر على سرعة تحميل الملفات لعام 2020

-

جوجل يحظر تطبيقات أندرويد الخارجية بواسطة برنامج الحماية المتقدمة

-

شبكة الواي فاي الخاصة بك سيئة للغاية ؟ -إحذر قبل أن تُصبح كذلك – بعض النصائح والإرشادات

-

الاستعادة للمحرر الكلاسيكي للوردبريس بعد التحديث الاخير لمحتوى ادارة المواقع ووردبريس

الاستعادة للمحرر الكلاسيكي للوردبريس Classic Editor بعد التحديث الاخير لسكربت ادارة المواقع ووردبريس مؤخرا أطلقت …

أكمل القراءة » -

كيفية تثبيت Google Analytics في ووردبريس للمبتدئين لمعرفة ومتابعة احصائيات زوار موقعك

-

أليكم اقوى اضافات وردبريس للتدوين لمن يستخدم مدونة وردبريس لادارة المحتوى

-

AddToAny Share اضافة مهمة لمدونات ووردبريس لمشاركة المقالات على مواقع التواصل

-

WP No External Links اضافة لعمل صفحات هبوط للوردبريس

-

الحصول على رقم وهمي وإخفاء رقم جوالك الحقيقي من خلال 5 تطبيقات عليك معرفتهم

الحصول على رقم وهمي من أهم الأشياء التي يجب عليك معرفتها في هذه الفترة ، …

أكمل القراءة » -

إرسال الرسائل بدون إنترنت وبدون إستعمال الواي فاي أو بيانات الهاتف

-

حذف سجلات جوجل وكل التاريخ الخاص بك دفعه واحده في ثواني من أجل خصوصيتك

-

مشكلة سخونة الهاتف ونفاذ البطارية سريعاً أو أي جهاز آخر (حراره الهاتف والابتوب)

-

كيف يمكنك مزامنة الملاحظات بين آيفون وماك بسهولة؟

-

صفحة حماية ماكات المشتركين بشبكات الواي فاي مجانا من حضرموت التقنية للشبكات

صفحة حماية ماكات المشتركين بشبكات الواي فاي مجانا من حضرموت التقنية للشبكات مرحبا جميعا ومجددا …

أكمل القراءة » -

تنزيل صفحات هوت اسبوت مايكروتك تدعم اللغة العربية وسريعه ومتجاوبة للشبكات

-

صفحة هوتسبوت شبكة السماوي خفيفة وسريعه وبخاصية تذكرني للحماية

-

كيفية تخصيص صفحة تسجيل الدخول إلى MikroTik Hotspot مع التصميم الخاص بك

-

ميكروتيك هوت سبوت: صفحة تسجيل دخول مختلفة لمستخدمي الجوال

-

حضر الاعلانات على سيرفر الميكروتك باستخدام DNS شرح كامل ومبسط

حضر الاعلانات على سيرفر الميكروتك باستخدام DNS شرحكامل ومبسط قبل بضع سنوات ، كتبنا دليلًا …

أكمل القراءة » -

طريقة معرفة من يتجسس على حساب Gmail الخاص بك اليك التفاصيل

-

إعداد VPN كامل لجهاز التوجيه ميكروتك Mikrotik: PPTP شرح بالصور

-

كيف تمنع ip او Network من الاتصال بالشبكة في سيرفر المايكروتك

-

تعرض جهاز الميكروتك للأختراق – كيف تتعرف على المشكلة وتحمي شبكتك

-

أفضل 6 متصفحات للنظام لينكس Linux – يجب عليك إستخدام أحدِهما

أفضل 6 متصفحات للنظام لينكس هو ما سنقوم بمناقشته اليوم ، حيث بعد تثبيتك للنظام …

أكمل القراءة » -

تثبيت توزيعه ريدهات لينكس-red hat كنظام وهمي على الويندوز ببرنامج VMware-شرح مفصل

-

تثبيت Plex Media Server على أوبونتو 18.04 LTS شرح كامل بالصور والاكواد

-

15 أشياء عليك القيام بها بعد تثبيت أوبونتو 15.04 لسطح المكتب – موضوع مهم

-

إليكم أفضل 6 ثيمات GTK لـ Ubuntu وتوزيعات Linux الأخرى ستعجبكم كثيرا

-

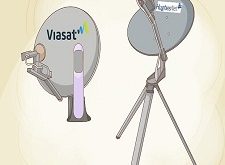

الانترنت الفضائي الغير محدود -ستالايت برودباند غير محدود واسعار منافسة تغطي الشرق الاوسط

الانترنت الفضائي الغير محدود -ستالايت برودباند غير محدود واسعار منافسة تغطي الشرق الاوسط لازالت مشكلة …

أكمل القراءة » -

groundcontrol المعدات وطرق الاتصال بالانترنت وتحديد موقعك الجزؤ الثاني

-

groundcontrol الجزؤ الاول شركة انترنت ستلايت تغطي الشرق الاوسط واليمن خاصة

-

iDirect Broadband شركة انترنت ستلايت تغطي اليمن تعرف عليها

-

كيفية استخدام الانترنت عبر الأقمار الصناعية – تعلم ماتحتاجة والطريقة للاتصال

-

دمج عدد 2 isp مزودي انترنت مع جهاز توجيه mikrotik واحد – طريقة سهلة لدمج خطين

دمج عدد 2 isp مزودي انترنت مع جهاز توجيه mikrotik واحد – طريقة سهلة لدمج …

أكمل القراءة » -

الدمج على أجهزة Mikrotik باستخدام Per Connection Classifier (PCC)

-

دمج خطين في الميكروتك بطريقة PCC بسرعات متساوية والسحب متساوي

-

كيفية إعداد موازنة التحميل باستخدام PCC على Mikrotik – شرح اخر مبسط

-

Mikrotik DUAL WAN موازنة الأحمال ( الدمج ) باستخدام طريقة PCC في المايكروتك

-

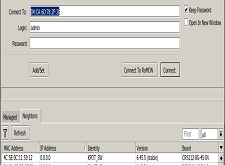

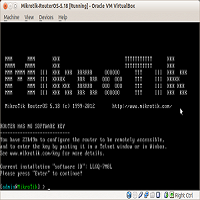

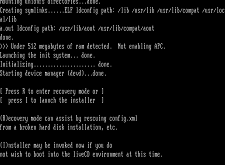

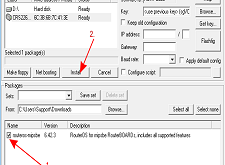

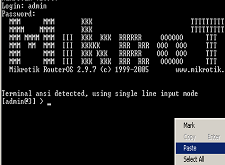

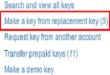

الادخال اليدوي لمفتاح ميكروتك – تنشيط النسخة او ترقيتها يدويا

الادخال اليدوي لمفتاح ميكروتك – تنشيط النسخة او ترقيتها يدويا قد نحتاج الى ادخال الترخيص …

أكمل القراءة » -

سؤال وجواب لتراخيص مايكروتك – بعض الاسئلة عن استخدام وفقدان مفاتيح التراخيص

-

الترقية من RouterOS v3 (2009) – ترقية سيرفر راوتر الميكروتك من الاصدار الاقدم

-

ترخيص RouterBOARD والكمبيوتر الشخصي – مستوى التراخيص للميكروتك وعدد الاكتف

-

مواصفات برنامج التشغيل لميكروتك – المواصفات والبرامج المساعدة المعتمدة

-

تعرف على أفضل مواقع الإستضافة العالمية لكي تقوم بإنشاء موقعك

تعرف على أفضل مواقع الإستضافة العالمية لكي تقوم بإنشاء موقعك عندما تقرر البدء في إنشاء …

أكمل القراءة » -

مجموعة ترايد هوست للاستضافة وخدمات الويب ميزات وخدمات راقية

-

الدخول لحسابك في Bluehost و التعامل مع لوحة التحكم وتنصيب سكربت الووردبريس

-

حجز استضافة مدفوعة لموقعك في شركة BlueHost

-

شرح حجز أستضافة في شركه Host Gator لاستضافة المواقع

-

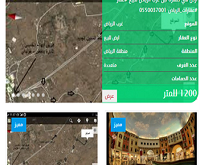

Avenue القالب العقاري المتميز لمدونات الووردبريس المتخصصة في العقار

Avenue القالب العقاري المتميز لمدونات الووردبريس المتخصصة في العقار اليوم نقدم لكم Avenue القالب العقاري …

أكمل القراءة » -

قالب bettermag لمدونات الووردبريس عربي ومتجاوب

-

Jarida جريدة قالب للواردبريس احترافي للمدونات الاخبارية

-

القالب العقاري لمدونات الووردبريس جربة الان

-

قالب supermag لمدونة ووردبريس بميزات رائعه وسريع ومتجاوب

-

تكوين خادم PPPoE في جهاز التوجيه MikroTik شرح مفصل بالصور

تكوين خادم PPPoE في جهاز التوجيه MikroTik تعد PPPOE (بروتوكول نقطة إلى نقطة عبر الإيثرنت) …

أكمل القراءة » -

اعداد وتنصيب نظام البرودباند PPPOE على راوتر GL 750

-

مقدمة في نظام البرودباند في سيرفر المايكروتك

-

طرق العمل عبر الإنترنت الأكثر ربحا في العالم – وظائف يُمكنك القيام بها من أي مكان

طرق العمل عبر الإنترنت من أكثر الطُرق التي تستفاد منها كثير من الشركات ، وبسبب …

أكمل القراءة » -

التعاقد مع المستقلين وإستغلال المنصات المستقلة في صالح شركتك

-

توقف موقع Chitika عن الاستمرارية في العمل على جني المال من الاعلانات بسبب البورصه

-

افضل 7 طرق لكسب المال على الانترنت تعرف عليها الان واختر مايناسبك منها